基于攻防模型的网络安全策略研究与优化路径探讨

随着信息技术的迅猛发展和网络环境日益复杂,网络安全问题逐渐成为全球关注的焦点。网络攻防态势的不断演变使得传统的网络安全防护措施难以应对新型的网络攻击。在这种背景下,基于攻防模型的网络安全策略研究与优化路径成为当前网络安全领域的重要课题。通过分析攻防模型的基本原理及其在实际应用中的效果,研究者可以为网络安全策略的优化提供理论依据和实践指导。本文将从攻防模型的基本构成、攻防博弈分析、网络安全策略的应用、以及网络安全优化路径的四个方面展开详细探讨,旨在为网络安全防护体系的优化提供深入的思考和解决方案。

攻防模型作为网络安全研究的核心框架,主要由攻击方壹号大舞台官网入口、防御方以及网络环境三大要素构成。攻击方通常是具有攻击意图和攻击手段的主体,而防御方则是为了保护网络资源和信息安全,采取一系列防护措施的主体。网络环境则是攻防博弈的发生场所,包括网络的硬件设备、操作系统、应用程序等多个层面的技术组件。

攻防模型中的攻击方和防御方在博弈中相互作用,并根据对方的行为调整自身策略。攻击者通过漏洞扫描、恶意软件传播、社会工程学等手段,试图突破防御措施。防御方则通过加强防火墙、入侵检测系统、加密技术等方式,确保网络安全的完整性和保密性。

此外,攻防模型还包括对网络安全事件的评估与反馈机制。在实际应用中,防御策略的实施往往受到成本、技术、和效率等因素的制约。因此,攻防模型的动态调整机制成为优化网络安全策略的重要部分,能够实时反馈攻击者行为和防御措施的有效性,为安全策略的优化提供数据支持。

2、攻防博弈分析与网络安全策略

攻防博弈分析是基于攻防模型的重要研究内容之一。博弈论为分析攻击方和防御方在有限资源下如何制定最优策略提供了理论支持。在网络安全环境中,攻击方和防御方的行动可以视为一种零和博弈,即攻击方的成功意味着防御方的失败,反之亦然。

博弈分析的核心是对攻防双方行为的预测与优化。攻击者会不断调整攻击手段,以突破防御层次;而防御方则需通过预测攻击者的策略,进行提前布局和防御。此过程中,攻防双方的博弈行为具有动态性和不确定性,因此,攻击者和防御者之间的对抗是一个不断演化的过程。

在博弈分析中,纳什均衡是一个重要的概念。当攻击方和防御方都选择最优策略时,系统就达到了纳什均衡状态。在网络安全策略的制定过程中,通过模拟博弈模型,可以帮助防御方识别潜在的攻击威胁,并优化其防御策略,从而提高整体的网络安全性。

3、基于攻防模型的网络安全策略应用

基于攻防模型的网络安全策略应用,主要关注如何将攻防模型的理论成果转化为具体的网络防护措施。在实际应用中,网络安全策略的设计不仅需要考虑外部攻击的威胁,还要重视内部安全管理的漏洞。

首先,网络安全策略的制定需要从全局视角出发,综合考虑攻击者的各种潜在攻击方式和防御方的防护能力。例如,使用多层防护机制,如入侵检测系统(IDS)与防火墙的结合,能够有效降低单一防御措施被绕过的风险。同时,定期对网络环境进行安全扫描和漏洞修补,也是防止攻击者通过漏洞入侵的重要策略。

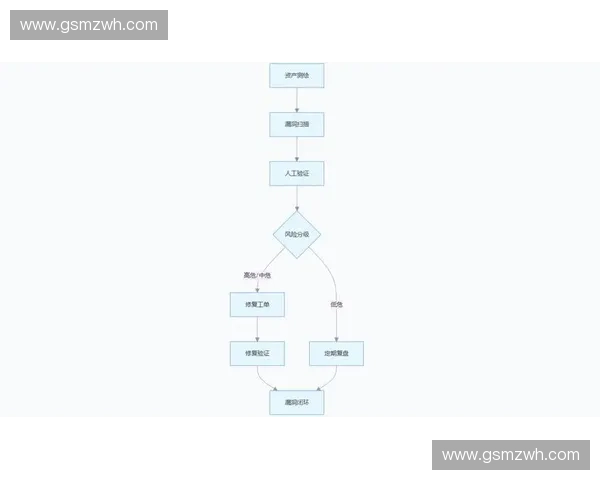

其次,基于攻防模型的网络安全策略需要强调应急响应机制的建立。攻击事件一旦发生,防御方必须迅速响应,进行攻击源识别和隔离。应急响应机制的高效运作不仅能减少攻击带来的损失,还能通过事后分析完善防御策略,提升系统的抗攻击能力。

4、网络安全优化路径与未来展望

网络安全优化路径的研究主要聚焦于如何在不断变化的网络环境中,持续改进防御策略。随着网络攻击手段的不断升级,传统的安全防护措施已经难以应对日益复杂的攻击形式。因此,优化网络安全策略需要从技术创新、策略调整和系统优化等多个方面入手。

在技术创新方面,人工智能(AI)和机器学习(ML)被广泛应用于网络安全领域。通过深度学习技术,网络安全系统能够更加智能地识别攻击模式和异常行为,从而实现更高效的威胁检测与响应。此外,区块链技术的引入也为网络安全的身份认证和数据完整性提供了新的解决方案。

在策略调整方面,网络安全防护的重点逐渐从防守单一攻击点转向全网防护。安全防护层级的多样化、风险评估的实时化、以及攻防模式的动态优化,将成为未来网络安全发展的重要趋势。同时,跨领域协作和信息共享也是提升网络安全防护水平的关键因素。

总结:

通过本文的分析,我们可以看到,基于攻防模型的网络安全策略研究不仅能够帮助我们深入理解网络攻防的动态特性,还能为制定更加有效的网络安全防护措施提供理论依据。攻防博弈分析作为攻防模型的重要组成部分,可以帮助我们识别网络安全的潜在威胁,优化安全策略,提高防御方的应对能力。

未来,随着技术的发展,网络安全的攻防模式将越来越复杂。攻防模型的优化路径不仅需要关注当前的网络安全威胁,还要预判未来可能出现的新的攻击手段。通过不断改进网络安全策略,采用先进的技术手段和创新的防护措施,我们能够在未来的网络环境中更加有效地保障信息安全。